Sızdırılan Windows Defender 0 Günlük Güvenlik Açığı Saldırılarda Aktif Olarak Kullanıldı

2 min read

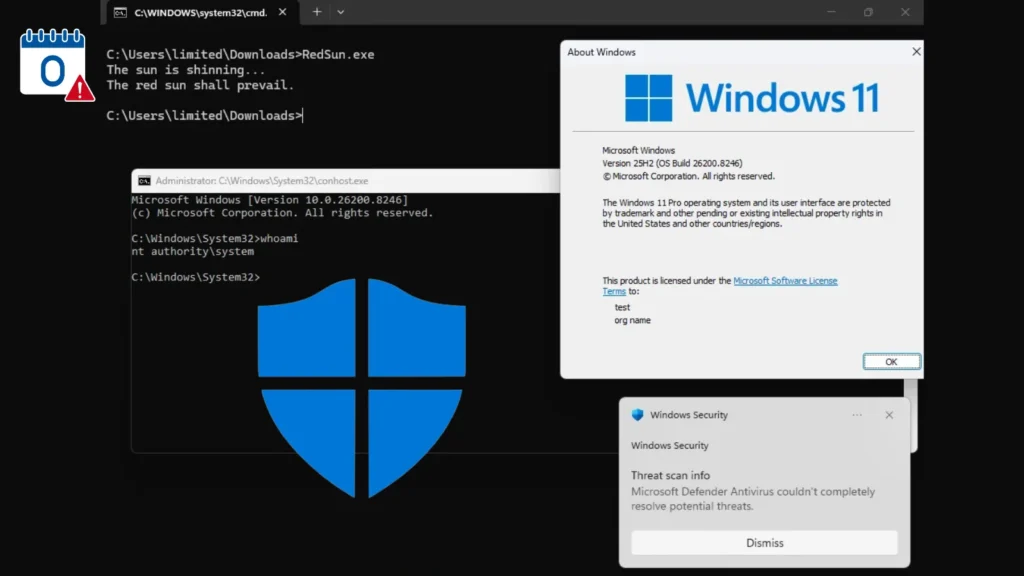

Yakın zamanda sızdırılan üç Windows Defender ayrıcalık yükseltme güvenlik açığının aktif bir şekilde istismar edilmesi ve tehdit aktörlerinin gerçek kurumsal hedeflere karşı doğrudan kamuya açık GitHub depolarından sağlanan kavram kanıtı istismar kodunu kullanması. 2 Nisan 2026 'da, Nightmare – Eclipse (Kaotik Tutulma olarak da bilinir) takma adı altında çalışan bir güvenlik araştırmacısı, Microsoft'un Güvenlik Müdahale Merkezi (MSRC) ile güvenlik açığı açıklama sürecinin ele alınması konusunda bildirilen bir anlaşmazlığın ardından GitHub'da BlueHammer istismarını yayınladı. Şu anda CVE -2026 -33825 olarak izlenen sıfırıncı gün, Windows Defender'ın imza güncelleme iş akışında kontrol zamanından kullanım zamanına (TOCTOU) yarış koşulundan ve yol karışıklığı kusurundan yararlanarak, düşük ayrıcalıklı bir yerel kullanıcının tam yamalı Windows 10 ve Windows 11 sistemlerinde sistem düzeyinde erişime geçmesini sağlar. Kötüye kullanım, Microsoft Defender'ın dosya iyileştirme mantığı, NTFS bağlantı noktaları, Windows Cloud Files API'si ve fırsatçı kilitler (oplocks) arasındaki etkileşimi kötüye kullanır; çekirdek kullanımı veya bellek bozulması gerekmez. BlueHammer'ın piyasaya sürülmesinden kısa bir süre sonra, Nightmare – Eclipse iki ek araç yayınladı: Windows 10, Windows 11 ve Windows Server 2019 'da ve daha sonra Nisan Yaması Salı yamalarından sonra bile SİSTEM ayrıcalıkları elde eden RedSun ve koruyucu yeteneklerini kademeli olarak azaltmak için Defender'ın güncelleme mekanizmasını bozan UnDefend. Avcı Kadın, Aktif Sömürüyü Doğruladı

Avcı kadın araştırmacıları artık her üç tekniği de canlı hedeflere karşı silahlandıran tehdit aktörlerini aktif olarak gözlemliyor. İkili dosyalar, düşük ayrıcalıklı kullanıcı dizinlerinde, özellikle Resimler klasörlerinde ve İndirilenler dizinlerinde iki harfli alt klasörlerde, orijinal PoC depolarından aynı dosya adları kullanılarak aşamalandırılmıştır: FunnyApp.exe ve RedSun.exe ve bazı durumlarda z.exe olarak yeniden adlandırılmıştır.

Kaynak: Cyber Security News

Yayin Tarihi: 17.04.2026 10:24

Bu haber otomatik olarak Ingilizceden Turkceye cevrilmistir.