Centralized Management Solution for IBM Guardium Systems Data security has become one of the most critical IT priorities today. Managing...

Ransomware’i (fidye yazılımını) basitçe anlatmak gerekirse, evdeki dört ayaklı dostumuz üzerinden şöyle düşünebiliriz: Köpeğimiz bizi tanır ve biz de...

Yapay Zeka (YZ), siber tehditleri tespit etme, önleme ve onlara karşı hızlı tepki verme süreçlerini geliştirmek için akıllı algoritmalar ve...

Balık yakalarken kullanılan zoka diye bir şey vardır. Çok renklidir ve albenisi olur. Balık onu gördüğünde hemen atlar ve genelde...

Teknolojinin gelişmesi, insanların artık daha fazla mobil olması ile birlikte karşılaştığı siber tehlikelerin sayısı ve çeşidi de artıyor. Burada bahsedeceğimiz...

Günümüzde “veri tabanı” kelimesi, neredeyse hepimiz tanıdık gelen bir kelime olmuştur. Wikipedia veri tabanı kelimesini “Yapılandırılmış bilgi veya verilerin depolandığı...

İş yerinde çalışırken bir sürprizle karşılaşmamak için bazı temel kurallar vardır. Örneğin şifreni unutmamak için masada bir kağıda not almayacaksın,...

Siber güvenlik araştırmacıları, Afganistan Maliye Bakanlığı'nı hedef alan Pakistan bağlantılı SideCopy grubunun muhtemelen Xeno RAT adlı açık kaynaklı bir uzaktan...

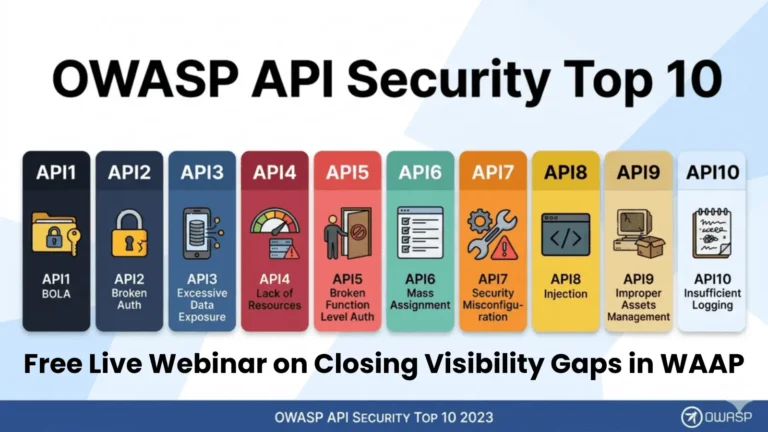

Web App and API Attacks are Rising: Are You Blind to AI Web Attacks? Join Free WAAP Security Webinar

Every day, thousands of web applications and APIs are probed, scanned, and exploited by attackers who have learned a critical...

Bilgisayar korsanları, Mini Shai - Hulud'a benzer bir kimlik bilgisi çalma solucanı enjekte edilmiş 96 kötü amaçlı paket sürümü yayınladı....

Bilgisayar Korsanları, Spearphishing Kampanyası Yoluyla AZUREVEIL Adaptix C2 Ajanını Konuşlandırıyor

Yeni tanımlanan bir spearphishing kampanyası, Çek Cumhuriyeti ve Tayvan'daki hükümet yetkililerini, araştırmacıları ve teknoloji çalışanlarını sessizce hedef alıyor. Tehdit araştırmacıları,...

Çoğu kuruluş artık uç nokta korumasının tek başına artık yeterli olmadığını kabul etmektedir.Bu nedenle son yıllarda uç nokta algılama ve...

Kafası karışmış bir vekil zayıflığından yararlanan bilgisayar korsanları, chatbottan hesabı yeni bir e - posta adresine bağlamasını istedi. Meta AI...

A critical supply chain vulnerability in Claude Code’s GitHub Actions that could allow attackers to compromise any repository using Anthropic’s...

TP - Link yönlendiricilerinde yeni açıklanan yüksek şiddetli bir güvenlik açığı, saldırganların keyfi sistem komutları yürütmesine ve etkilenen cihazları tamamen...

Güvenlik açığı CVE -2024 -21182 'dir ve etkilenen WebLogic sunucularını hacklemek için kimlik doğrulama olmadan kullanılabilir. Oracle WebLogic Vulnerability Exploited...

AI-driven exploitation timelines are rapidly shrinking, and they are not going to stop shrinking. Vulnerabilities are being discovered, reproduced, and...