ALPC Ayrıcalık İlerletmesini Bildiren Windows Hatası için PoC Kullanımı Yayınlandı

2 min read

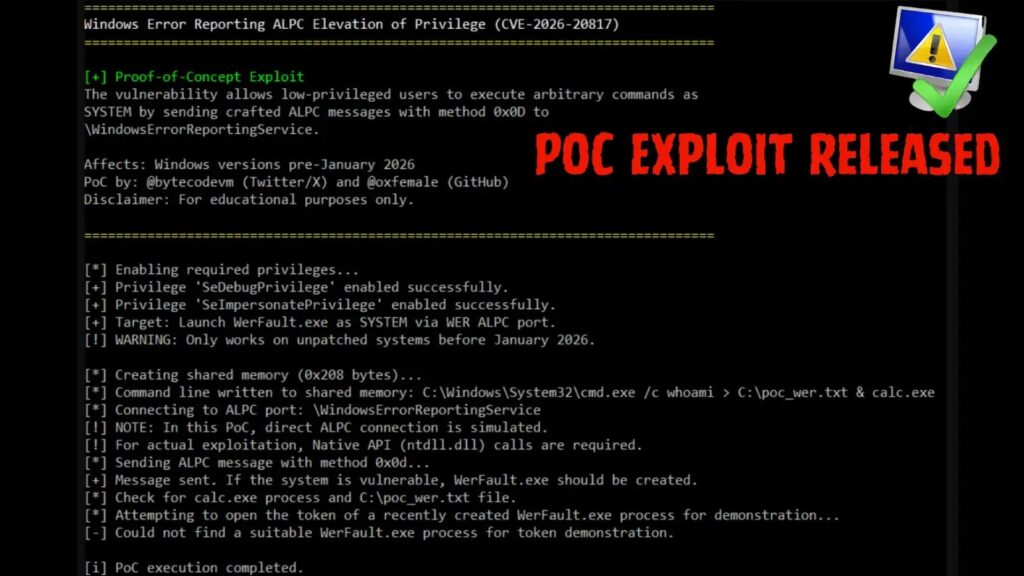

Microsoft Windows'u etkileyen kritik bir yerel ayrıcalık yükseltme (LPE) güvenlik açığı, Kavram Kanıtı (PoC) istismarının kamuya açıklanmasının ardından yakın zamanda ortaya çıktı. CVE -2026 -20817 olarak izlenen bu güvenlik açığı, Windows Hata Raporlama (Wer) hizmetinde bulunmaktadır. Güvenlik açığı, düşük seviyeli ayrıcalıklara sahip kimliği doğrulanmış bir kullanıcının tam SİSTEM ayrıcalıklarıyla keyfi kötü amaçlı kod yürütmesine izin verir.

Ayrıntılı araştırma ve beraberindeki C++ PoC istismarı, güvenlik araştırmacısı @ oxfemale (X/Twitter'da @ bytecodevm olarak da bilinir) tarafından GitHub'da yayınlandı. Sürüm, Windows'un süreçler arası iletişim için hata raporlama mekanizmalarında önemli bir güvenlik açığını vurgulamaktadır.

Bu güvenlik açığının özü, Gelişmiş Yerel Prosedür Çağrısı (ALPC) protokolünü içerir. Wer hizmeti, diğer süreçlerle iletişimi kolaylaştırmak için WindowsErrorReportingService adlı belirli bir ALPC bağlantı noktasını ortaya çıkarır. Araştırmacının bulgularına göre, kusur özellikle 0x0D yöntemi olarak tanımlanan SvcElevatedLaunch yönteminde mevcuttur. Wer hizmeti, arayan kullanıcının izinlerini düzgün bir şekilde doğrulayamıyor. PoC istismarı(kaynak : GitHub)

Sonuç olarak, bir saldırgan, bir paylaşılan bellek bloğundan sağlanan özel komut satırı parametrelerini kullanarak hizmeti WerFault.exe'yi başlatmaya zorlayabilir. Exploit Execution Steps

To successfully trigger the exploit, an attacker follows a straightforward sequence of actions:

ActionDescriptionCreate Shared MemoryCreate a shared memory block containing an arbitrary, malicious command line.Connect to WER ALPC PortEstablish a local connection to the Windows Error Reporting (WER) ALPC port.Send ALPC Message (Method 0x0D)Send an ALPC message using method 0x0D, including the client process ID, the shared memory handle, and the exact command-line length.Trigger Command ExecutionThe WER service duplicates the handle and launches WerFault.exe with the supplied command line.

Kaynak: Cyber Security News

Yayin Tarihi: 02.03.2026 16:29

Bu haber otomatik olarak Ingilizceden Turkceye cevrilmistir.